Intel ha sido el claro protagonista de CES 2108, pero no exactamente por sus anuncios de tecnologías como su primer procesador cuántico de 49 qubits, o los nuevos chips Intel Core con gráficas AMD integradas; sino por todo lo que tiene que ver con las vulnerabilidades Meltdown y Spectre que afectan a sus procesadores de las últimas generaciones. Intel asegura que no hay noticia de que nadie haya usado estas vulnerabilidades para crear algún tipo de malware o llevar a cabo el robo de datos de usuarios, lo que tiene mucha lógica ya que no es una vulnerabilidad fácil de explotar y no era conocida hasta que ingenieros de Google dieron con ella hace unos meses. El problema es ahora para Intel parchear todas las vulnerabilidades en todas sus arquitectura de procesador de los últimos años y el daño colateral que sufrirán quienes instalen los parches en forma de ralentización. Según Intel, ha hecho pruebas extensivas en sus procesadores de las últimas generaciones en las que el impacto de los parches para corregir las vulnerabilidades es de entre un 2 y un 16 por ciento, aunque lo más habitual es que el impacto sea inferior a un 5 por ciento.

Sin embargo, parece que en procesadores más antiguos la ralentización puede ser más importante, lo que puede hacer que muchos usuarios no instalen los parches en sus sistemas, aunque es habitual que máquinas con versiones antiguas de Windows, Linux o MacOS tenga no sólo éstas sino muchas otras grietas de seguridad sin corregir (como nos han demostrado casos como los de Wannacry o Petya).

En el caso de AMD, cuyos chips están sólo expuestos a la vulnerabilidad Spectre, mucho más difícil de explotar, su CTO Mark Papermaster (antiguo jefe de ingeniería de hardware de Apple), asegura que “la probabilidad de que alguien pueda usar esta vulnerabilidad en sus chips es cero”.

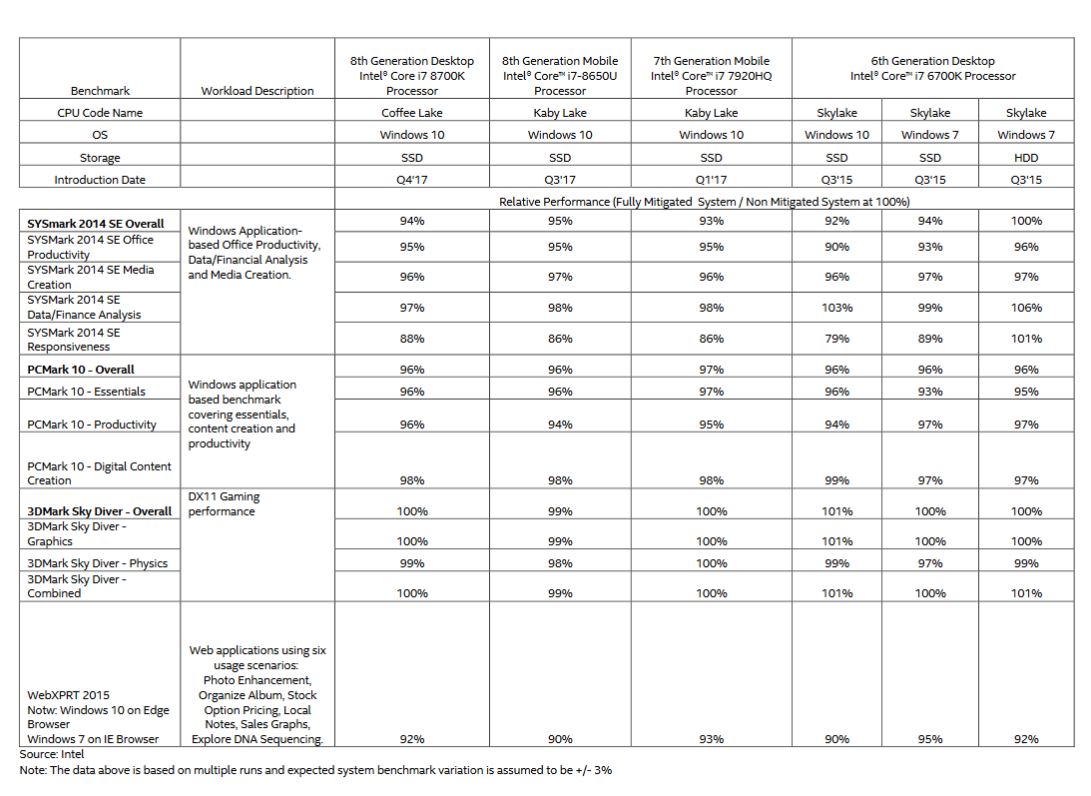

Por su parte, Intel, ante la avalancha de críticas y los anuncios de las primeras demandas colectivas en EEUU en estados como California, Oregon e Indiana; el fabricante ha publicado una tabla con el rendimiento relativo medido en distintos tipos de ordenador y con distintos tests, tanto antes como después de instalar los parches para corregir las vulnerabilidades.

Tal y como muestra Intel, los resultados son bastante dispares según el tipo de hardware y el tipo de prueba, y alcanza hasta un 10 o incluso un 16 por ciento en aplicaciones web; mientras que en aplicaciones que hacen uso extensivo de la GPU, como el análisis financiero, la creación de contenido gráfico o los juegos, el impacto es mínimo. En la nota oficial con las pruebas que publica Intel, se asegura que se van a ofrecer datos todavía más extensos “representativo para plataformas móviles y sobremesa lanzadas en los últimos cinco años”.

El problema, sin embargo no es sólo que muchos usuarios sí van a percibir un descenso en el rendimiento de sus máquinas sino que los grandes centros de datos que usan servidores con cientos o incluso miles de procesadores x86 van a estar desprotegidos hasta que se actualicen y cuando lo hagan es probable que comprueben que su inversión no da el rendimiento esperado. Por supuesto, el daño colateral son las máquinas antiguas que tienen una vulnerabilidad más, aunque es probable que no sea la más fácil de explotar por los ciberdelincuentes.